آشنایی با حملات DDoS

حمله منع سرویس توزیع شده یا DDoS مخفف عبارت Distributed Denial-of-Service است. این حمله یک تلاش مخرب و هدفمند جهت روانه کردن ترافیک سنگین و خارج از توان سرور به یک سرویس، شبکه یا وب سایت است و هدف آن ایجاد اختلال در زیر ساختها و ممانعت از ارائه سرویس توسط قربانی است. حملات DDoS با استفاده از چندین سیستم کامپیوتری آسیب پذیر به عنوان منابع ایجاد ترافیک غیر واقعی صورت میگیرد. این سیستمها میتوانند شامل رایانهها و سایر منابع شبکه مانند دستگاههای IOT باشد.

حمله DDoS را میتوان به مسدود کردن یک بزرگراه تشبیه کرد. با مسدود شدن بزرگراه، کسانی که قصد استفاده از آن را دارند، نمی توانند وارد آن شده و طبیعتا به مقصد هم نمیرسند.

آنچه در این مطلب خواهید خواند

یک حمله DDoS چگونه کار میکند؟

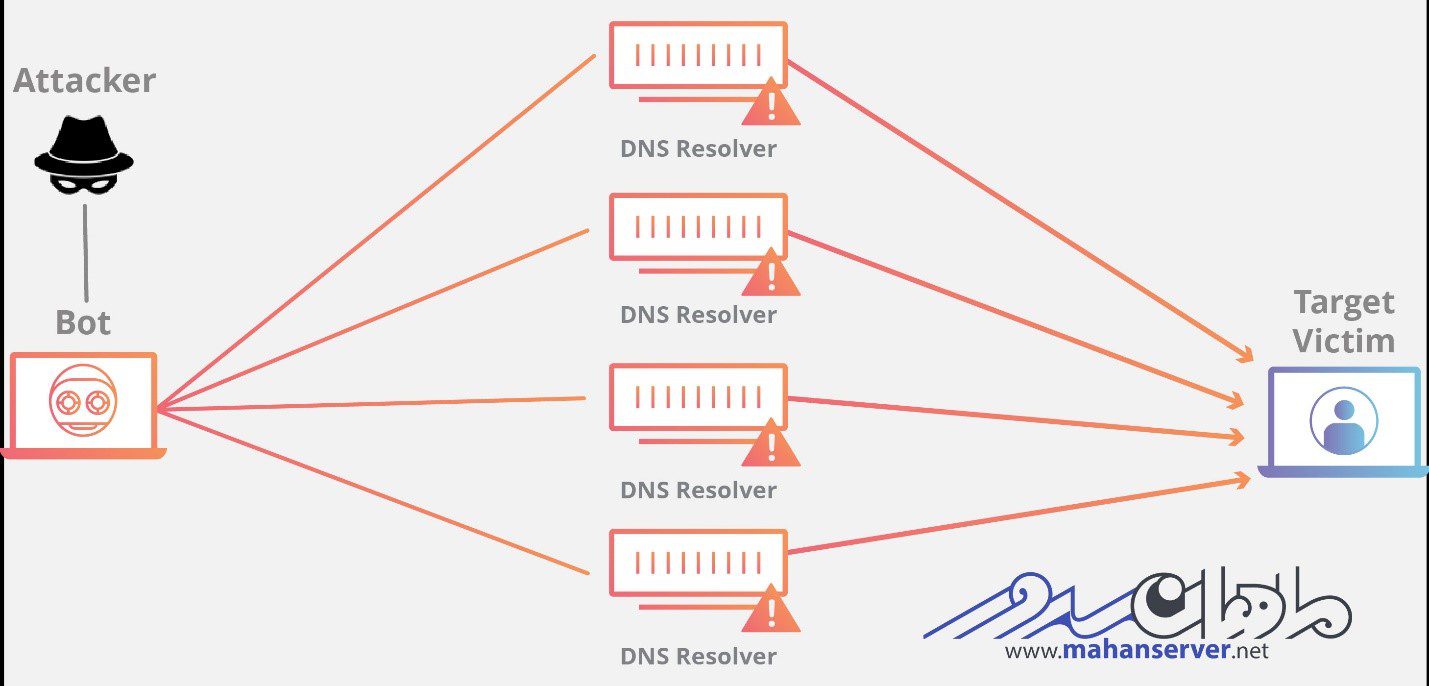

مهاجم در حمله DDoS ابتدا با آلوده کردن مجموعهای از کامپیوترها و دیگر دستگاههای متصل به اینترنت، کنترل آنها را در دست خود میگیرد. اصطلاحا به این رایانههای آلوده ربات و زامبی میگویند. مهاجم در هنگام حمله گروهی از این رباتها را که Botnet نامیده میشوند، به کار میگیرد.

هنگامی که یک Botnet ایجاد شود، مهاجم میتواند به آنها از راه دور دستور داده و کنترل آنها را در دست بگیرد. در حمله DDoS آدرس IP قربانی مورد هجوم درخواستهای فراوان رایانههای Botnet قرار میگیرد. در واقع این رایانهها از سوی مهاجم دستور میگیرند که درخواستهای خود را به صورت همزمان به سمت آن IP بفرستند. در نتیجه سرور یا شبکه هدف قادر به پاسخگویی به آن حجم از درخواست نشده و سرویس دهی به کاربران با اختلال جدی روبرو شده و متوقف میشود. از آنجایی که تمامی رباتها یا به اصطلاح زامبیها استفاده کنندگان از اینترنت قانونی هستند، تفکیک ترافیک حمله و ترافیک عادی از یکدیگر دشوار است.

انواع حملات DDoS

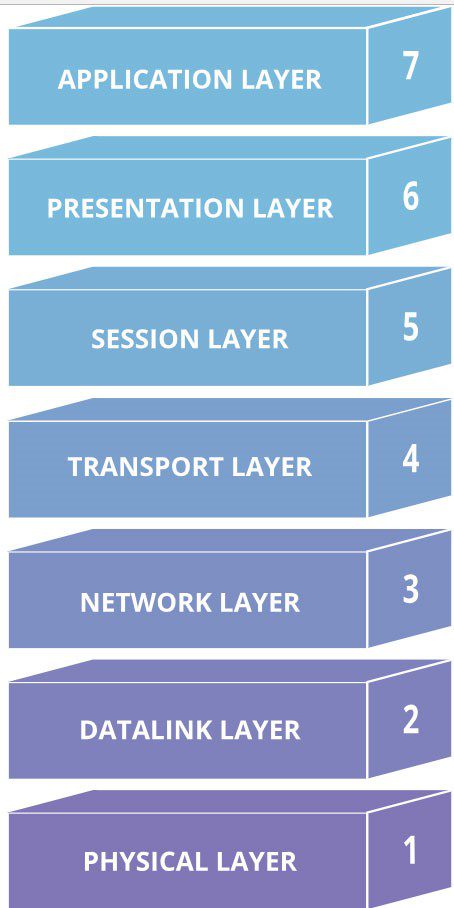

حملات DDoS در مدلهای مختلفی اجرا میشود و هر کدام یک سطح از شبکه را هدف قرار میدهند. برای اینکه بتوانیم حملات DDoS را به درستی درک کنیم، ابتدا باید بدانیم که یک اتصال شبکه چگونه ایجاد میشود. اتصالات شبکه اینترنت بر اساس مدل هفت لایهای OSI میباشد. مدل OSI که در شکل زیر نمایش داده شده است، یک چارچوب مفهومی برای توصیف اتصالات شبکه در 7 لایه متمایز میباشد.

به طور کلی میتوان حملات DDoS را در سه دسته کلی تقسیم بندی کرد.

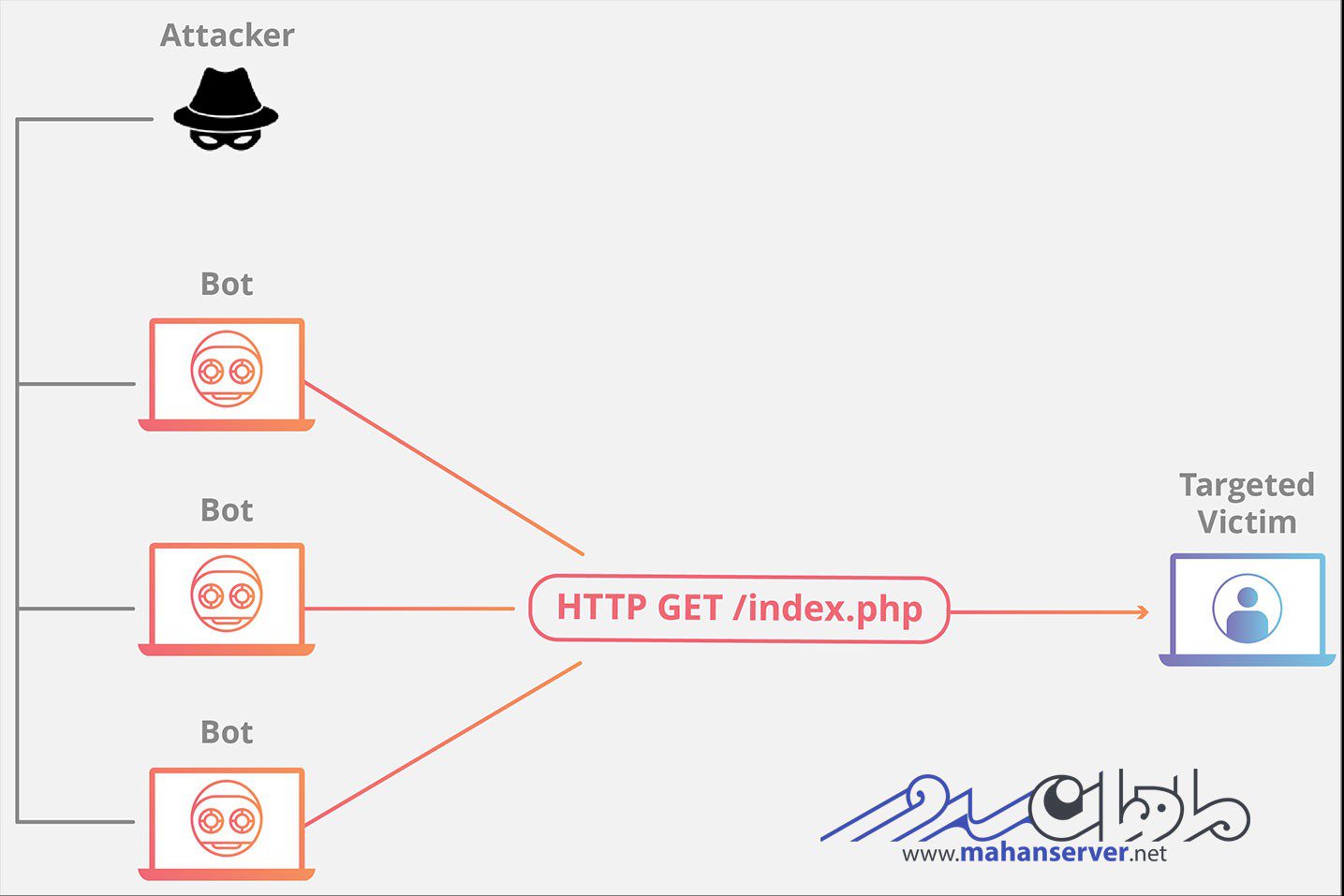

حملات لایه اپلیکیشن

هدف حملات DDoS لایه 7 یا لایه اپلیکیشن در اغلب اوقات، استفاده از منابع قربانی است. حمله HTTP Flood در این دسته قرار میگیرد. در این مدل حمله با رفرش کردن مداوم مرورگرها در یک زمان، بارها و بارها درخواستهای به سمت سرور هدف ارسال میشود و تعداد زیاد این درخواستها منجر به عدم سرویس دهی توسط قربانی میشود. زیرا دیگر توان پاسخگویی به آن همه درخواست را ندارد. حمله HTTP Flood به صورت ساده تا پیچیده قابل اجراست.

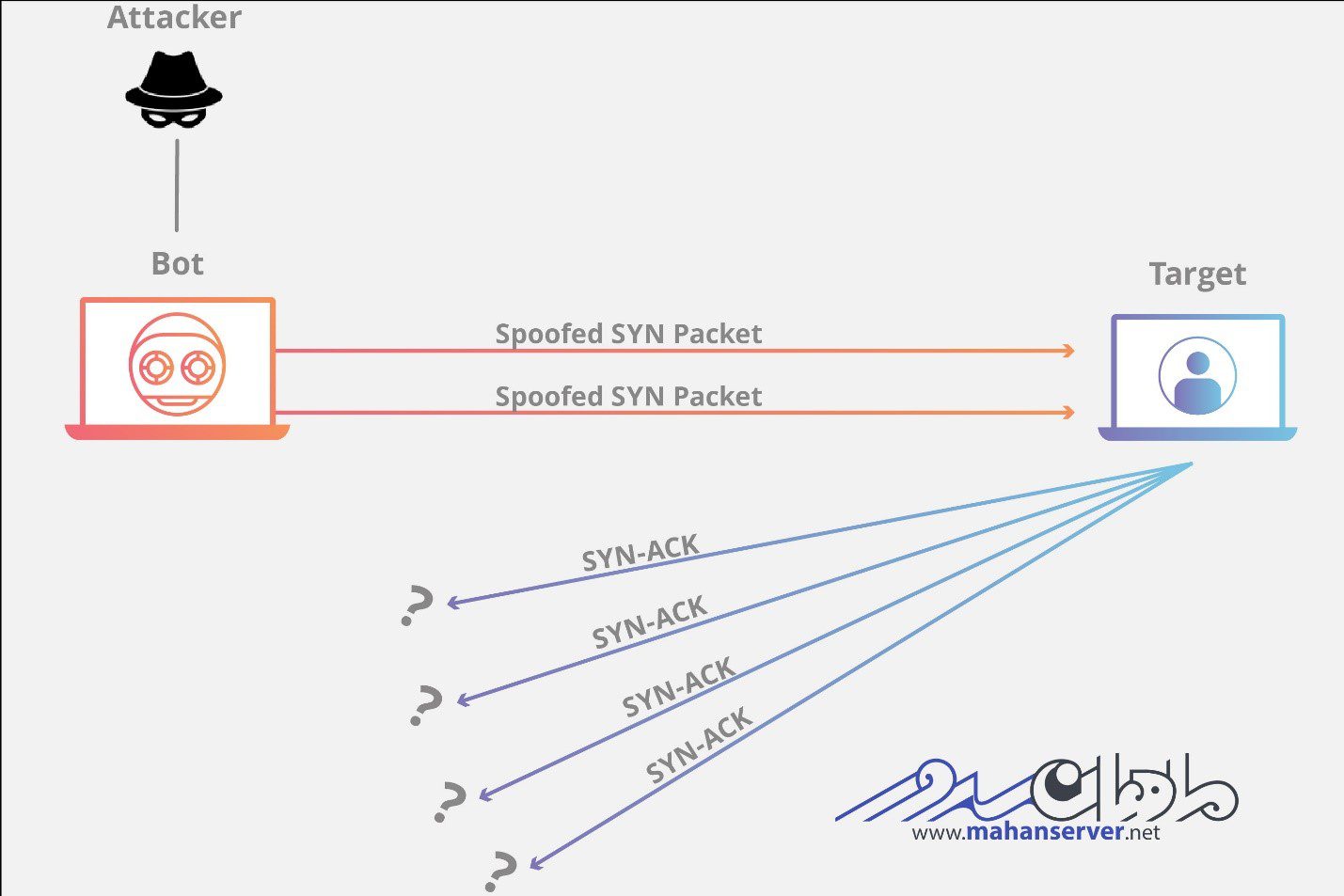

حملات پروتکل

حملات پروتکل با استفاده از نقاط ضعف در لایه 3 و لایه 4 شکل میگیرند. حمله SYN Flood در این دسته قرار میگیرد. برای توضیح این نوع حمله یک مثال ساده میزنیم. یک کارگر را در یک فروشگاه در نظر بگیرید، درخواستهایی را از فروشگاه دریافت کرده و هر کدام را بسته بندی میکند. بعد از آن برای تحویل بستهها منتظر تایید فروشگاه میشود، اما هیچ پیام تاییدی را دریافت نمیکند و بستههای آماده روی هم جمع میشوند. در این مدل حمله نیز مهاجم با IP های جعلی درخواستهای بدون پاسخ تایید را ایجاد میکند و با در انتظار نگه داشتن سیستم قربانی با انبوهی از درخواستهای SYN منابع هدف را به هدر میدهد.

حملات حجمی

حمله DNS Amplification در این دسته قرار میگیرد. این حمله را با یک مثال ساده توضیح میدهیم. فرض کنید که یک نفر با یک رستوران تماس میگیرد و اعلام میکند که از هر خوراکی و نوشیدنی این رستوران یک مورد میخواهد. بعد از آن نیز عنوان میکند که برای ارائه لیست کامل سفارش با او تماس بگیرند. اما در این میان شماره تلفن دیگری را ارائه میدهد. در این نوع حمله نیز مهاجم با ارسال یک درخواست به سرور DNS باز با آدرس IP تقلبی که در واقع آدرس IP واقعی قربانی است، و طراحی اینکه سرور DNS پاسخهای انبوه را به سمت هدف بفرستد، یک حمله DDoS را ترتیب میدهد.

نتیجه گیری

مهمترین دغدغه در زمینه کاهش حمله DDoS تفکیک ترافیک واقعی و ترافیک حمله است. به عنوان مثال گاهی اوقات بازدید از وب سایت یک شرکت به دلیل ارائه محصول جدید و هجوم مشتاقان آن محصول به وب سایت، علایمی شبیه حمله DDoS را به همراه دارد. در این مورد اگر همزمان یک حمله DDoS هم صورت بگیرد، تصمیم گیری درباره اینکه کدام آدرسهای IP واقعی هستند و کدام متعلق به مهاجمان است، بسیار سخت میباشد.

در حملات مدرن، از چندین روش به صورت همزمان استفاده میشود و لایههای گوناگون ارتباطی به عنوان هدف در نظر گرفته میشوند. برای پیشگیری از این نوع حملات و همچنین عکس العمل به موقع در برابر آنها، باید حتما از سرویسهایی که در جهت جلوگیری و مقابله با حملات DDoS طراحی شدهاند استفاده کنید.

نکته مهم در استفاده از این سرویسها توجه به اندازه کسب و کار خود و میزان جذابیت احتمالی شما برای مهاجمان است. این مورد تعیین میکند که باید از چه پلنی برای مقابله با حملات DDoS استفاده کنید.

برای تهیه هاست وردپرس ، هاست Nodejs و هاست دانلود و هاست پربازدید میتوانید از راهنماییهای کارشناسان ماهان سرور استفاده کنید.